セキュリティコラム

- セキュリティ教育

- ネットワーク

- 初心者向け

公開:2026.02.25 11:00 | 更新: 2026.02.25 01:21

巧妙化するフィッシングメールをどう見抜く? フィッシングの仕組みと見分け方

はじめに

近年、フィッシングメールおよびフィッシングサイトの手口は、驚くべきスピードで巧妙化しています。

「日本語が不自然だからすぐ分かる」「URLを見れば見抜ける」といった従来の感覚は、もはや通用しません。

実際、現在流通しているフィッシングメールの多くは、

- 正規企業と見分けがつかないデザイン

- 自然な日本語表現

- 実在サービスを完全に模倣したログイン画面

を備えています。

ひとたび被害に遭うと、個人情報やクレジットカード情報の漏洩にとどまらず、企業アカウントの乗っ取りや内部侵入、ランサムウェア被害へと発展するケースも少なくありません。

「自分は大丈夫」という思い込みこそが、最大のセキュリティリスクです。

本記事では、フィッシングの基本構造から、実際の作成例、技術的な見抜き方、そして現実的な対策までを体系的に解説します。

INDEX

はじめに

少し踏み込んだメールの検証方法

主要メールサービスのセキュリティ機能活用

フィッシングメールとは? スパムとの違いと種類

フィッシングメールの定義

フィッシングメールとは、実在する企業やサービスを装い、受信者を偽サイトへ誘導して情報を盗み取る詐欺メールです。

混同されがちなスパムメールとの違いを整理すると、以下の通りです。

| 種類 | 主な目的 |

|---|---|

| フィッシング(Phishing) | 認証情報・個人情報の詐取 |

| スパム(Spam) | 広告・宣伝・マルウェア拡散 |

フィッシングにも、標的を絞った攻撃など様々な種類が存在します。

特にスピアフィッシングやBECは、業務メールに偽装されるため被害が深刻化しやすい点が特徴です。

| 種類 | ターゲット | 主な手法・特徴 |

|---|---|---|

| スピアフィッシング (Spear Phishing) | 特定の個人・組織 | 特定の個人・部署を狙う |

| ホエーリング (Whaling) | 経営幹部 (CEO等) | 企業の最高機密や巨額送金を狙う |

| BEC (Business Email Compromise) | 企業・組織内 | 正規アカウントの乗っ取り・悪用 |

「怪しい」と気づくための5つのチェックポイント

受信したメールがフィッシングメールかどうか、以下の5つを意識することで違和感に気づくことができるかと思います。

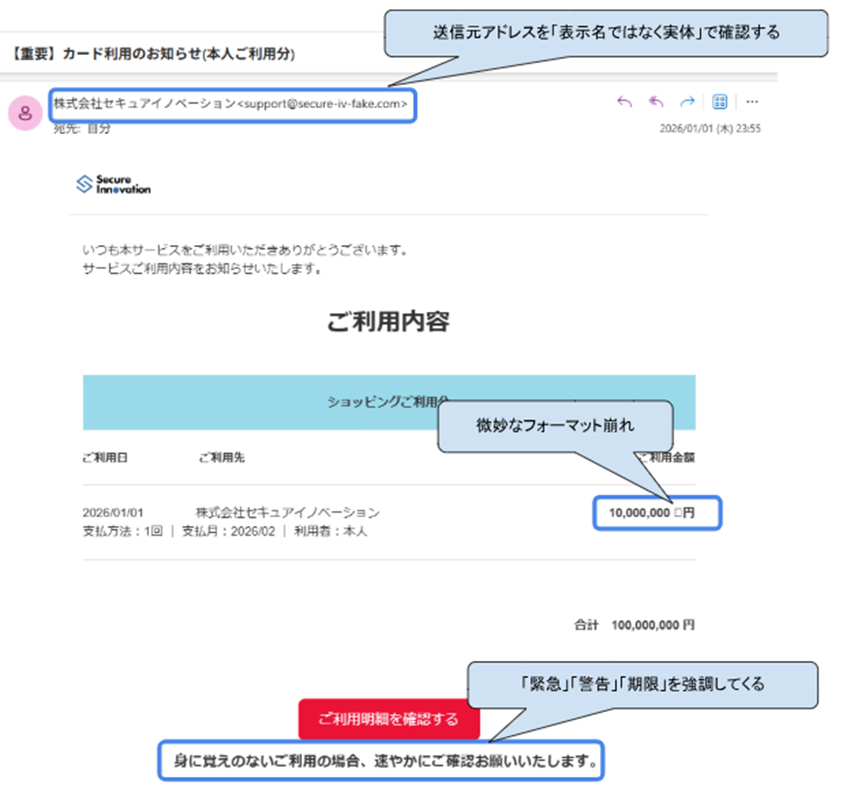

1. 送信元アドレスを「表示名ではなく実体」で確認する

表示名(例:株式会社セキュアイノベーション)だけでなく、実際のメールアドレス(例: support@secure-iv-fake.com)を確認してください。

2. 「緊急」「警告」「期限」を強調してくる

「アカウントが凍結されました」「24時間以内に対応してください」など、受信者を焦らせて判断力を鈍らせる手法はフィッシングの常套手段です。

3. 宛名が曖昧

正規のサービスであれば「○○様」と名前が入ることが多いですが、フィッシングでは「お客様各位」「Dear User」など、個人名が入らないメールは要注意です。

4. 微妙なフォーマット崩れ

本物のデザインをコピーしていても、一部のフォントが不自然だったり、レイアウトが崩れていることがあります。

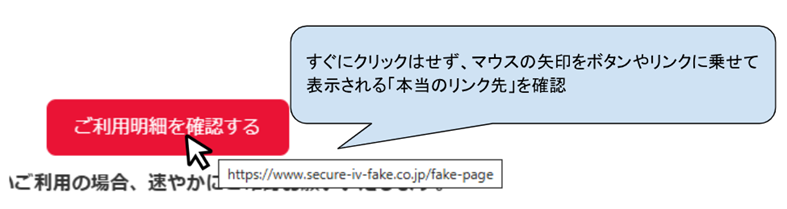

5. リンク・添付ファイル

身に覚えのない請求書ファイルや、短縮URLが使われているリンクには安易に触れないようにしましょう。

例:「怪しい」と気づくためのチェックポイント

少し踏み込んだメールの検証方法

「なんとなく怪しいけれど、確証がない」という場合、もう少し技術的な裏付けを取るための確認方法です。特別なツールを使わなくても、メールの「ヘッダー情報」を見るだけで、そのメールの素性が見えてきます。

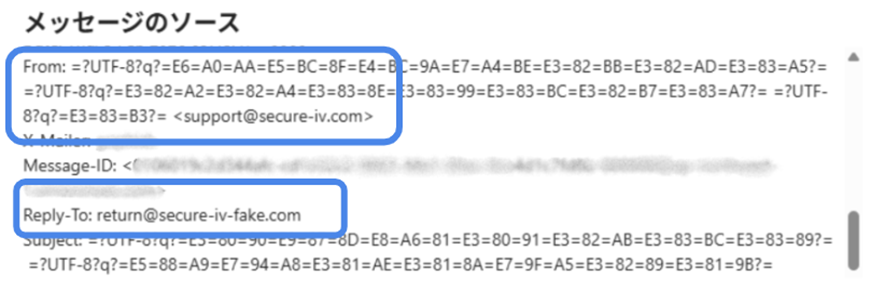

1.メールの「差出人」と「実態」を照合する(ヘッダー解析)

普段見ているメール画面は、手紙で言えば「便箋(本文)」の部分です。

一方、配送経路や消印が記録された「封筒(ヘッダー)」を確認すれば、差出人の自称ではない「真の発送元」を見抜くことができます。

Gmailなら「原文を表示」、Outlookなら「メッセージのソースを表示」からヘッダー情報を表示できます。

ヘッダーの中でも、以下の3点をチェックすると効果的です。

・Authentication-Results (送信ドメイン認証)

・From と Reply-To の比較 (返信先アドレス)

・Receivedヘッダー(配送ルートの確認)

Authentication-Results (送信ドメイン認証)

SPF、DKIM、DMARCが `pass` になっているか確認します。

これは「送信元の身元確認(IDチェック)に合格したか」を示す通信簿のようなものです。

`fail` や `softfail` の場合は、なりすましの可能性が極めて高いです。

例:Gmailの「原本を表示」

spfが’pass’ではない

From と Reply-To の比較 (返信先アドレス)

「From(差出人)」に表示されているアドレスと、「Reply-To(返信先)」のアドレスが一致しているか確認します。

例えば、Fromが「support@amazon.co.jp」なのに、Reply-Toが「unknown123@gmail.com」などのフリーメールアドレスになっている場合、これは「封筒の差出人」と「返信用封筒」が食い違っている状態であり、典型的な偽装の手口です。

例:Outlookの「メッセージのソースを表示」

FromアドレスとReply-Toアドレスが食い違っている

Receivedヘッダー(配送ルートの確認)

メールヘッダーの「Received」には、メールがどこを経由して届いたかの記録が残されています。

例えば、日本の企業からのメールなのに、海外のサーバーばかり経由している場合は不審なメールの可能性が極めて高いです。

ヘッダー解析には、Googleが提供している「Messageheader」というツールが非常に便利です。

メールヘッダーをコピーして貼り付けるだけで、「どのサーバーで時間がかかったのか」や「認証(SPF/DKIM/DMARC)の成否」を分かりやすく可視化してくれます。

・Google Admin Toolbox Messageheader

2.リンク先の住所を調べる(ドメイン調査)

調べたいドメインやIPアドレスを入力すると、そのサーバーの設置場所(国や地域)や所有者が分かります。

「日本の銀行からのメールのはずなのに、サーバーは海外にある」「所有者が全く関係のない格安サーバー会社」といった矛盾があれば、それはフィッシングの可能性が高いです。

DNS情報を詳細に確認できるツールです。

ドメインの登録時期(Created Date)が「昨日」や「数日前」であった場合、その攻撃のために作られた使い捨てドメインである可能性が高いと判断できます。

主要メールサービスのセキュリティ機能活用

代表的なメールサービス(Gmail, Outlook)には、優れた検知システムが標準装備されています。これを「ただ使う」だけでなく、意識的に活用することで防御力はさらに高まります。

Gmail

Gmailは、機械学習を活用して迷惑メール、フィッシング、マルウェアの99.9%以上を自動的にブロックします。

ユーザーができる主な設定・対策

・「フィッシング」として報告する

不審なメールを開いてしまった場合、単に削除するのではなくメニューから「フィッシングとして報告」を選択してください。これによりAIの学習が進み、将来的な検知精度が向上します。

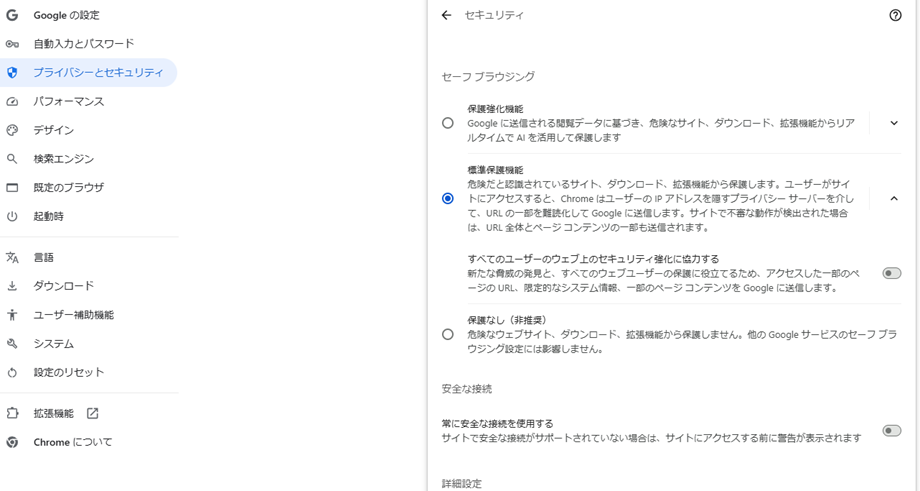

・セーフブラウジング保護強化機能

Googleアカウント設定でオンにすると、危険なサイトやダウンロードに対する警告が強化されます。

※本記事内容に関する出典・参考

Gmail でのフィッシング メール防止と報告 - Gmail ヘルプ

アカウントのセキュリティ強化 - Google セーフ ブラウジング

Outlook (Outlook.com)

Microsoftの強力なセキュリティ基盤により、エンタープライズレベルの保護が個人向けにも提供されています。

ユーザーができる主な設定・対策

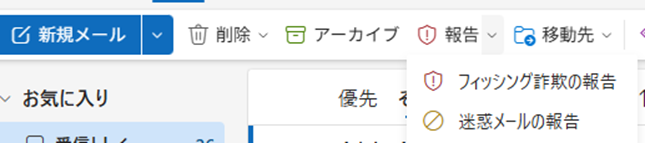

・フィッシング詐欺として報告

ツールバーの「報告」ボタンから「フィッシング詐欺」を選択して報告できます。Microsoftの脅威分析センターへ情報が共有されます。

・信頼できる差出人と受信拒否リスト

設定から特定のドメインやアドレスを許可・拒否リストに追加してフィルタリングを制御します。

※本記事内容に関する出典・参考

Outlook でのフィッシングと疑わしい動作

Outlook で迷惑メールおよびスパムをフィルター処理する

まとめ

フィッシングの手口は年々高度化していますが、確認すべきポイントを押さえておけばリスクは大幅に減らせます。

こうした脅威に対して、もはや「個人の注意力」のみに依存した対策は限界を迎えています。

- 見た目が本物と区別できないメール・サイト

- 人の心理を巧みに突く緊急性の演出

- 正規アカウントを悪用した内部侵入型攻撃

組織全体を守るためには、最新の脅威トレンドを知る「教育」と、実践的な「訓練」の継続が不可欠です。

弊社では、組織的な対策強化を実現するための具体的なソリューションを提供しています。

関連サービスの紹介

組織的な対策強化を実現「PHISHNET/25」

フィッシングサイトやなりすましなどのサイバーリスクを検知・可視化し、テイクダウンまで支援するクラウド型サイバーセキュリティサービスです。

企業・組織への攻撃やブランド侵害を防ぎます。

以下、サービス紹介ページとなります。是非合わせてご確認ください。

https://www.secure-iv.co.jp/phishnet25

2026年4月30日までお試しキャンペーン実施中

標的型攻撃メール訓練

標的型攻撃を模した訓練用の疑似攻撃メールを従業員に送信して、疑似攻撃メールの開封結果並びに初動対応可否について教育、訓練するサービスです。

マルウェア感染やビジネスメール詐欺(BEC)被害のリスクを低減し、インシデントへの対応力向上を図るだけではなく、組織全体のリスクコントロールの改善が期待できます。

詳細はこちら

https://www.secure-iv.co.jp/mailtraining

フィッシング対策は「一度導入して終わり」ではなく、攻撃の進化に合わせて継続的に見直すことが重要です。「自社ではどこまで対策できているのか」「訓練や教育が形骸化していないか」など、課題を感じている場合は、ぜひ一度ご相談ください。

最新のコラム記事

LOADING...

セキュアイノベーション サービス一覧

ヘルプデスク・サポート

ネットワーク・サーバー

Webサイトを守る

組織全体の取り組み