セキュリティコラム

- ネットワーク

公開:2026.01.21 11:37 | 更新: 2026.03.10 09:13

DMARCとは? なりすましメール・フィッシング対策に必須の仕組みと導入メリット

はじめに

近年、サイバー攻撃による被害は後を絶たず、情報漏えいや業務停止といったニュースも日々報じられています。対策技術は進化している一方で、昔から変わらず大きな脅威となり続けている攻撃があります。それが、メールを起点としたサイバー攻撃です。

なりすましメール、フィッシングメール、標的型攻撃メールなど、メールを使った攻撃は今も広く使われています。

理由はシンプルで、メールを止めてしまうと業務に影響が出るため止められない上、受信するすべてのメールを常に疑い続ける運用も現実的ではないからです。

さらに攻撃メールは人の心理を突くため、技術対策だけでは防ぎきれないケースも少なくありません。

こうした状況で重要視されているのが DMARC です。DMARCは「怪しいメールを見抜く」だけでなく、そもそも『なりすましメール』を届きにくくするための仕組みです。

本稿では、DMARCが果たす役割と導入・運用のポイントを、わかりやすく解説します。

INDEX

はじめに

なぜ今、DMARCが『必須』になりつつあるのか

DMARC導入のメリット

DMARC(ディーマーク)とは?

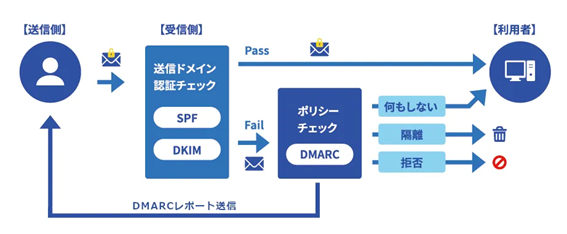

DMARC(ディーマーク)は、自社のドメイン(例:example.co.jp)を使った「なりすましメール」を減らす仕組みです。DMARCを設定すると、次のことができるようになります。

● なりすましとおぼしきメールをどう扱うかを決められる

(そのまま受け取る/迷惑メールに入れる/受信を拒否する)

● 「誰が自社ドメインを名乗って送ってきたか」をレポートで把握できる

(不審な送信元や、社内で把握できていない送信サービスの発見にもつながります)

これらをあらかじめインターネット上に公開しておくことで、受信側(Gmailなど)が

「このドメインは、認証に失敗したらこう扱う」と判断しやすくなり、なりすましメールを届きにくくすることができます。

SPFやDKIMとの違い(簡潔に)

DMARCは単体で動くというより、SPFやDKIMという既存の仕組みを使って判定します。

| SPF | 「メールの送信元が偽装されていないか」を確認するための認証技術 |

| DKIM | 「メールが改ざんされていないか、送信元が正しいか」を確認するための認証技術 |

| DMARC | 確認結果をもとに「失敗したメールをどう扱うか」を決め、さらにレポートで状況を見える化する仕組み |

SPFやDKIMだけだと、認証に失敗したメールをどう扱うかは受信側任せになりがちでした。

DMARCを導入することで、受信側が統一的に処理しやすくなり、自社ドメインを悪用したフィッシング被害の抑止につながります。

なぜ今、DMARCが『必須』になりつつあるのか

DMARC自体は最近登場した技術ではありません。それでも近年導入が進んでいる理由として、二つの環境の変化があげられます。

1) 制度・ガイドライン面で要請が強まっている

フィッシング被害の深刻化を受け、送信ドメイン認証技術(DMARC等)の導入を求める動きが、政府・関係機関を中心に明確になってきました。

DMARCは「やっていれば望ましい対策」から、「対応していることが前提となる対策」へと位置づけが変わりつつあります。

2) 大手メールサービス『受信ルール』の変化

Gmailなど大手メールサービスでは、スパム削減を目的とした送信要件の厳格化が進んでいます。

一定数以上のメールを送るドメインには、SPF・DKIM・DMARCの適切な設定が求められ、満たさない場合は迷惑メール扱い・受信拒否などの措置が取られる流れが強まっています。

つまり、DMARC未設定のドメインからのメールは、今後「セキュリティが不十分」と見なされ、届かなくなる可能性が高まっているということです。

DMARC導入のメリット

DMARCを導入すると、「送信する側」「受信する側」の両面で、メールの信頼性向上とリスク低減が期待できます。

送信側のメリット

(1)自社メールの信頼性が上がる(到達率改善が期待できる)

自社ドメインから送信されるメールが正規であることを受信側で判断しやすくなり、迷惑メールとして判定されるリスクを低減することが可能となります。

(2)ドメイン悪用(なりすまし)を抑止できる

第三者が自社ドメインを装って送信したメールが、隔離・拒否されやすくなります。

その結果、取引先や顧客がフィッシング被害に遭うリスクの低減が期待できます。

また、なりすまし発生時の早期把握や、説明・対応にかかる負荷の軽減にもつながります。

(3)送信状況を“見える化”できる

DMARCレポートにより、自社ドメインで「誰が」「どこから」メールを送っているのかが分かります。管理者が把握していなかった送信元(部署が導入したSaaSや古いシステム等)の発見にもつながります。

受信側のメリット

DMARCに対応したドメインからのメールは、認証結果に基づいて判断できるため、業務メール全体の信頼性向上につながります。

また、DMARCの普及が進むことで、ビジネスメール詐欺やフィッシングなどの攻撃メールが届きにくくなり、被害を未然に防ぐ効果が期待できます。

DMARCのポリシー(運用のゴール)

DMARCでは、認証に失敗したメールの扱いをポリシーとして定義できます。ポリシーは以下の3段階です。

- none:受信を許可(まずは監視)

- quarantine:隔離(迷惑メール扱い)

- reject:受信拒否

最終的に reject を目指すケースが多く、reject に設定すると、なりすましメールを仕組みとして排除できるようになります。

DMARCが『自社でやろうとするとキツい』と言われる理由

DMARCは設定だけ見るとシンプルに見えますが、実際には「メールの流れ全体を棚卸しし、整える作業」が必要になります。

特に none → quarantine → reject とポリシーを強化するほど運用難易度が上がります。

(1)特に注意が必要なのは、正規メールが停止してしまうリスク

DMARCを強化すると、認証に失敗したメールは迷惑メール扱い、もしくは受信拒否されます。問題は、認証に失敗するメールが必ずしも不正とは限らない点です。

例えば以下のようなメールは、正規であっても認証に失敗することがあります。

- MAツールからの配信(メルマガ、キャンペーン案内)

- 問い合わせフォームからの自動返信

- 請求書送付サービス、電子契約サービス

- 委託先や関連会社による代理送信

- 古いシステムからの通知メール

これらが正しく設定されていない状態でrejectにすると、顧客へのメールが届かない/重要連絡が迷惑メールに入るといった業務影響が現実に起こります。

(2)どこから送っているかの棚卸しが必要になる

DMARCでは、自社ドメインを名乗って送っているメールの送信元(SaaS・委託先・子会社など)を洗い出し、設定を整える作業が必要となります。

企業では送信元が部署ごとに分散していることも多く、棚卸しと調整が大きな負荷になります。

(3)DMARCレポートが『読めない』問題(最大の壁)

DMARCの運用で最大のハードルになるのが、DMARCレポートの分析です。

DMARCレポートは多くの場合、XML形式の生データとして届きます。

例えば、下記の情報が膨大な行数で並びます。

- 送信元IPアドレス(誰が送ったか)

- 送信通数(どれくらい送ったか)

- SPF/DKIMの認証結果(pass / fail)

- DMARC判定結果(pass / fail)

- ドメインアライメント(Fromと認証ドメインが一致しているか)

- 実際に適用されたポリシー(none / quarantine / reject)

しかも厄介なのは、『失敗=なりすまし』とは限らないことです。

前述したように、認証に失敗していても 取引先向けの重要なメールや業務システムの通知である可能性があります。

そのため、レポート上で fail が出た送信元については、「どのサービス/システムから送られたものか」「正規の送信か」を、IPアドレス単位で洗い出して確認する調査が必要となります。

結果として、以下の状況になりやすいのが実情です。

- どの送信元が失敗しているのか分からない

- それが正規か不正か判断できない

- 分析が追いつかず、noneのまま止まる

『一度整えれば終わり』ではなく、ずっと更新が必要

DMARCは導入して終わりの対策ではありません。新しいSaaS導入、委託先の変更などで送信経路は変わり続けます。

そのため、以下を継続的に回す必要があり、担当者が少ない組織では運用負荷が課題になりがちです。

- 監視(レポート確認)

- 認証失敗の原因調査

- 送信設定の調整

- ポリシー引き上げ後の影響確認

課題を解決する「DMARC/25 Analyze」

弊社では、DMARC導入後の課題を解決するため、「DMARC/25 Analyze」を提供しています。

- DMARCレポートの可視化・分析

- 認証失敗の原因特定

- 正規送信元と不要送信元の整理

- 安全なポリシー引き上げ(quarantine〜reject到達)支援

を通じて、DMARCを「導入しただけ」で終わらせず、実効性のあるなりすまし対策として定着させることを支援します。

以下、サービス紹介ページとなります。是非合わせてご確認ください。

DMARC導入は『DMARC/25Analyze』がおススメ

ご検討中の方はぜひサービス概要をご参照ください。

導入の流れやサポート内容、企業規模に合わせたプランの比較などが確認でき、安全で信頼性の高いメール運用の最初の一歩 を踏み出す助けになるはずです。

詳細はこちら

最新のコラム記事

LOADING...

セキュアイノベーション サービス一覧

ヘルプデスク・サポート

ネットワーク・サーバー

Webサイトを守る

組織全体の取り組み